DynFi Firewall v.3.00.000

DynFi Firewall v.2.00.000

DynFi Firewall v.1.00.000

DynFi Firewall v.0.99.000 (Pre-release)

DynFi Firewall Version v.3.00.000

Download der Serial- und VGA-Versionen:.

| Datum der Veröffentlichung | FreeBSD-Version |

|---|---|

| März 2023 | FreeBSD v.13.1 |

.

Zusammenfassung der Neuerungen in Version 3.00.000.

Die Version 3.00 von DynFi Firewall ist eine Version, deren Fokus auf Stabilität und Integration neuer Pakete sowie Aktualisierung der Binaries liegt.

Die Veröffentlichung ist umfangreicher geworden und enthält die meisten Pakete, die für eine professionelle Firewall unerlässlich sind. Einige dieser Pakete verfügen über eine grafische Benutzeroberfläche innerhalb der Firewall (wie Wireguard und FreeRadius), während andere noch nicht über eine grafische Benutzeroberfläche verfügen. Diese wird im Zuge unserer zukünftigen Entwicklungen hinzugefügt.

Zahlreiche Fehler wurden korrigiert und die Stabilität wurde verbessert, sowohl durch die gründliche **Debug-Arbeit unserer Teams als auch durch einen effizienten und qualitativ hochwertigen OPNsense-Upstream. Wir wechseln zur Version 22.7.11 von OPNsense Core, dem Paket, das die Entwicklungen von OPNsense auf dieser Ebene zusammenfasst. Bei dieser Gelegenheit haben wir unsere Testmethoden überarbeitet und neue interne Entwicklungswerkzeuge eingeführt, die die Effizienz der Tests für die meisten Funktionen der Firewall verbessern.

Wir haben auch unsere Entwicklungen im Bereich der Unbound RPZ DNS-Filterung weitergeführt und verbessert, indem wir die Integration der 68 vorintegrierten thematischen Filter in die DynFi Firewall vertieft haben.

Schließlich haben wir unsere Integration von ntop verstärkt, indem wir ein Problem behoben haben, das in der letzten Version des Pakets auftrat, die ebenfalls aktualisiert wurde.

Änderungen auf Systemebene:

- Aktualisierung der FreeBSD-Version auf 13.1-Stable.

- Wireguard als Modul zum FreeBSD-Kernel hinzugefügt.

- Hinzufügen von Übersetzungen in den folgenden Sprachen:

- Englisch

- Bulgarisch

- Tschechisch

- Chinesisch (vereinfacht)

- Französisch

- Deutsch

- Griechisch

- Indonesisch

- Italienisch

- Japanisch

- Koreanisch

- Norwegisch

- Polnisch

- Portugiesisch (Brasilianisch)

- Portugiesisch (Portugal)

- Russisch

- Spanische

- Schwedisch

- Türkisch

- Ukrainisch

.

Informationen zu den Paketen:

Die DynFi-Firewall verfügt über 285 Pakete. Alle Pakete sind in der neuesten Version auf dem neuesten Stand.

Es werden neue Pakete angeboten, die über eine vollständige Schnittstelle verfügen :

- OpenRadius

- Wireguard (Kernel-Modul + GUI)

- Unbound DNS bestehend aus :

- einen einzigartigen RPZ-Filtermodus

- dynamische Statusgrafiken auf RPZ

- Vordefinierte Listen mit über 65 Filterthemen für mehr als 14 Millionen Websites.

- Aktualisierung von ntopng und nprobe

- Die Validierung der Einsatzfähigkeit aller im System vorhandenen Pakete.

- Ein Update von OPNsense v.21.10.1 auf 22.7.11 und das Einspielen von mehreren tausend Patches upstream.

Eine Reihe von Paketen profitiert von einer in der DynFi Firewall verfügbaren grafischen Benutzeroberfläche, während andere noch keine grafische Benutzeroberfläche haben, aber bereits im System vorhanden sind. In der nächsten Version werden wir die Standardfunktionalität der Pakete ändern und alle Schnittstellen für alle installierten Pakete verfügbar machen.

Es ist jedoch bereits jetzt möglich, alle installierten Pakete über die Konsole im CLI-Modus zu verwenden.

.

Änderung der grafischen Benutzeroberfläche:

Die grafische Benutzeroberfläche wurde weitgehend debuggt, insbesondere in den folgenden Punkten:

- Validierung der Logbucheinträge auf der Firewall für alle Prozesse.

- Tests und Debugging von Wireguard im Kernel-Modus.

- Weitere Integration von Unbound und den RPZ-Filterlisten mit :

- Schaffung eines Informationsmechanismus beim Herunterladen der Listen.

- Information über die Größe der verschiedenen RPZs, um die Auswahl der Zonen zu vereinfachen.

- Verbesserung der Qualität der Grafiken und der damit verbundenen Anzeige.

- Validierung der Start- und Stopp-Skripte für alle Pakete.

- Behebung von Anzeigeproblemen bei VLAN-Schnittstellen

- Korrektur von Outbound-NAT-Problemen auf einigen Schnittstellen.

- Stabilisierung des Routings

- Aktualisierung von PHP auf v.8.1

- Update von Phalcon v.5.1.4

Wie man die Aktualisierung durchführt?

Die Aktualisierung auf Version 3.00.000 kann von Version 1.00.000 oder Version 2.00.000 aus durchgeführt werden, entweder im Konsolenmodus oder über die grafische Benutzeroberfläche.

Aktualisierung über die Konsole:

- Rufen Sie die Konsole Ihrer Firewall auf.

- Stellen Sie sicher, dass die Firewall über eine funktionierende Namensauflösung verfügt.

- Wählen Sie die Auswahl “12 » Update from Console”.

- Lassen Sie den Vorgang ablaufen.

- Starten Sie am Ende der ersten Installationsphase neu.

- Melden Sie sich für die zweite Update-Phase erneut bei der Konsole an.

- Wählen Sie erneut die Auswahl “12 » Update from Console”.

- Starten Sie am Ende des Prozesses erneut.

N.B. Es ist auch möglich, diese Schritte von SSH aus mit “pkg update” / “pkg upgrade” durchzuführen.

Aktualisierung über die grafische Benutzeroberfläche.

- Greifen Sie über die grafische Benutzeroberfläche auf Ihre Firewall zu.

- Melden Sie sich auf der Seite “System » Firmware » Status” an.

- Klicken Sie auf “Check For Update”.

- Die Schnittstelle wird Ihnen eine Liste der zu aktualisierenden Pakete anbieten.

- Führen Sie das Update aus und Booten Sie am Ende dieser ersten Phase.

- Verbinden Sie sich erneut mit Ihrer Firewall.

- Melden Sie sich auf der Seite “System » Firmware » Status” an.

- Klicken Sie auf “Check For Update”.

- Starten Sie das Update erneut und warten Sie, bis diese Phase abgeschlossen ist (da die GUI aktualisiert wird, kann es sein, dass Sie kurzzeitig ausgeloggt werden).

- Starten Sie am Ende des Vorgangs ein letztes Mal neu.

Das Update ist abgeschlossen und Ihre Firewall ist nun auf die neueste Version aktualisiert.

DynFi Firewall Version v.2.00.000

Download der Serial - und VGA-Versionen:.

| Freigabedatum | FreeBSD Version |

|---|---|

| Dezember 2022 | FreeBSD v.13-STABLE |

Neu in Version 2.00.000

- Integration eines vollständigen **DNS-Firewall**-Moduls, das auf [RPZ-Filterung](https://en.wikipedia.org/wiki/Response_policy_zone) basiert und von [Unbound](https://www.nlnetlabs.nl/projects/unbound/about/) betrieben wird

- Bereitstellung von vorintegrierten Filterlisten mit zig Millionen URLs (RPZ-Filterzonen)

- Integration von RPZ-Listen innerhalb unserer Schnittstelle im Bereich Services >> Unbound DNS >> Filtering Lists

- Synchronisation und Herunterladen von Listen aus der grafischen Oberfläche

- Modifikation von Unbound zur Berücksichtigung dieser neuen Parameter bei der Registrierung der Filterlisten

- Verbinden der Filterung mit einer Schnittstelle

- Verknüpfung der Filterung mit einem Alias

- Verwaltung der Generierung von automatischen RPZ-Konfigurationen

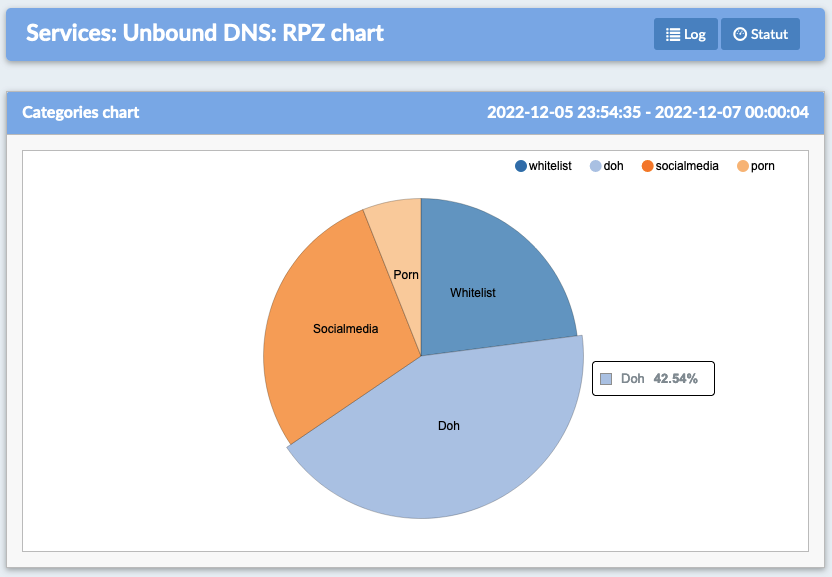

- Erstellung von RPZ-Diagrammen, die eine vollständige Anzeige der RPZ-Filteranforderungen nach Themen ermöglichen

- Erstellung einer dynamischen Tabelle zum Herunterladen von Listen der am häufigsten gefilterten URLs

- Möglichkeit, Filterdaten im CSV-Format zu exportieren

- Verbesserte Handhabung von Whitelists in Unbound

- Anpassbare schwarze Liste eines neuen Typs

* Beachten Sie, dass einige Filterlisten mehr als 5 Millionen URLs enthalten und mindestens 8 GB RAM benötigen, um bequem in den Speicher geladen werden zu können.

** : Die Aliase, die mit dem Filtersystem verbunden sind, können keine “IP-Bereiche” enthalten, sie müssen unbedingt einheitliche IP-Adressen oder Subnetze enthalten.

System level changes:

- Die DFConAg: PHP-Fehler "deprecated" behoben

- Änderungen an den Einstellungen für die ungebundene Kompilierung

- Generierung von ungebundenen Konfigurationsdateien für RPZ

- Aktualisierung auf PHP 7.4

- Aktualisierung auf Zabbix 5

Upgrades und Änderungen an den Paketen:

- Wechsel zu Q4 ports branch

- Wechsel zum 2022Q2-Ports-Zweig

- Squid-Paket und Upstream unter FreeBSD korrigiert

- Die folgenden Pakete wurden in das Basissystem aufgenommen:

- outline-ss-server

- n2disk

- ddclient

- unbound-1.17

- dynfi-rpz

- Die folgenden Pakete sind über "pkg add" im DynFi-Repo verfügbar:

- dns/ddns

- emulatoren/qemu-guest-agent

- emulatoren/virtualbox-ose-ergänzungen-nox11

- emulatoren/open-vm-tools@nox11

- net-mgmt/nrpe3

- netz/freeradius3

- netz/siproxd

- bewertungen/iperf3

- dns/bind916

- dns/ddns

- emulatoren/qemu-guest-agent

- emulatoren/virtualbox-ose-ergänzungen-nox11

- emulatoren/open-vm-tools@nox11

- mail/rspamd

- net-mgmt/net-snmp

- netz-mgmt/nrpe3

- netz-mgmt/zabbix5-agent

- netz/freeradius3

- netz/frr7

- netz/haproxy23

- net/siproxd

- net/wireguard

- sysutils/lcdproc

Änderungen an der grafischen Oberfläche:

- Verbesserte französische Übersetzungen

- Korrektur der Protokollanzeige für :

- ntopng

- nprobe

- clamav

- c-icap

- Korrektur der Diagnose/PfInfo-Seiten

- Ausbau des Ensembles der RPZ-Seiten

Arbeiten am Installer:

- Verbesserte Ausführlichkeit des Fortschrittsbalkens im Installer

Screencast zu v.2.00:.

- Ein Screencast darüber, wie man DynFi Firewall von v.1.00 auf v.2.00 aktualisiert (auf Englisch - sorry!).

- Ein Screencast darüber, wie man DynFi Firewall auf einem Proxmox VE installiert (auf Englisch - sorry!).

- Ein Screencast darüber, wie man RPZ-Filterung / DNS Firewall auf DynFi Firewall verwendet (auf Englisch - sorry!).

- Bitte abonnieren Sie unseren Kanal: https://youtube.com/@dynfi

Version DynFi Firewall v.1.00.000

| Veröffentlichungsdatum | FreeBSD Version |

|---|---|

| April 2022 | FreeBSD v.13-RELEASE |

Arbeiten auf Installer-Ebene:

- Neue Logos für den Installer von DynFi

- ZFS Option zur Aktivierung

Arbeiten auf Systemebene:

- Migration von python37 zu python 3.8

- Migration des Portierungszweigs 2021Q3 nach 2022Q1.

- Verfolgung von FreeBSD stable/13

- Hinzufügen eines Entwicklungszweigs

- Ab sofort können Benutzer wählen, ob sie dem Zweig "Produktion" oder dem Zweig "Entwicklung" folgen wollen.

- Der Zweig "Entwicklung" wird häufiger aktualisiert, es kann aber auch zu Rückschritten kommen.

- Upgrade von opensense-core auf v21.10

- Aufbau eines Servers für Absturzberichte.

- Dank diesem können uns die Benutzer direkt von ihrer Firewall aus Absturzberichte schicken.

- Verbesserung des Versionsberichts :

- Zuvor haben wir eine Systemversion manuell gespeichert.

- Jetzt wird sie automatisch generiert.

- Weitere Details finden Sie im Commit: 1f54400c56880eeb0a8a80a780eb3bd06eec479b.

- Hinzufügen von intel-ix-kmod zur Standardinstallation.

- Unterstützung für sshlockout_pf entfernt.

Pakete:

- Hinzufügen von [nprobe](https://www.ntop.org/products/netflow/nprobe/) und [ntop](https://www.ntop.org/) zur Standardinstallation (einschließlich des eingebetteten Menüs).

- Sie müssen zunächst Redis aktivieren, um ntop nprobe bereitzustellen.

- Wir haben Fehler mit frr7 festgestellt und die verwendete Version herabgestuft, um die Probleme mit der aktuellen Version zu mildern.

- Einführung eines Metapakets dynfi :

- Dies erleichtert die Verwaltung der Abhängigkeiten für die Standardinstallation.

- Wenn Sie eine ältere Version von DynFi verwenden, empfiehlt es sich, das Paket dynfi nach der Aktualisierung zu installieren:

- ```# pkg install dynfi ```

- Aktualisieren der Ports, die in dynfi-overlay beibehalten werden :

- Ziehen Sie suricata aus overlay ab und verwenden Sie eine Version 6.0.4 aus dem 2022Q1-Zweig.

- Aktualisierung von radvd

- Aktualisierung von ifinfo

- Aktualisierung von dhcp6c auf Version v20200512

- Aktualisierung von phpseclib auf Version 2.0.35

- Hinzufügen von ldns zur Standardinstallation.

Änderung der grafischen Benutzeroberfläche:.

- Verbesserung der Übersetzungen ins Französische

- Korrektur der DNS Auflösung in der grafischen Benutzeroberfläche.

- Weitere Details entnehmen Sie bitte dem Commit: d39715da82a6f239659f143b1ada54f12c2946e4.

- Reorganisation des Hauptmenüs

- Zusammenlegung der DynFi-Menüs in ein einziges Menü.

- Allgemeine Verbesserung der Menüstruktur.

- Verbesserter Zugriff auf Protokolle über das Hauptmenü.

- Wiederherstellung des Menüs zur Erkennung von Eindringlingen.

- Wiederherstellung der toten Funktion "Top-Talker".

DynFi Firewall v.0.99.000 (Pre-release)

| Veröffentlichungsdatum | FreeBSD Version |

|---|---|

| Dezember 2020 | FreeBSD v.13-CURRENT |

Arbeit auf Installateur-Ebene:

- Allgemeine Definition der Modalitäten des Installateurs

- Erstellung eines UEFI-Installationsprogramms

- Produktion von nur zwei Bildern zur Deckung des gesamten Bedarfs:

- Erstellung eines Images mit VGA-Boot

- Erstellung eines Images mit seriellem Boot

- Vorübergehende Aussetzung des ZFS-Installationsprogramms

OPNsense® Quellcode wurde übernommen:

- Verschieben Sie das Projekt nach [poudriere](https://www.freebsd.org/doc/en_US.ISO8859-1/books/porters-handbook/testing-poudriere.html)

- Erstellung eines FreeBSD-Kernels, der den HardenedBSD-Kernel ersetzt

- Entfernen des OPNsense® Update-Systems

- Installation von OPNsense® als Systempaket

- Übernahme und teilweise Portierung des Codes von OPNsense® Version 19.7 dann 20.1 und 21.7

- Integration von Systempaketen

- Änderung von configd zum Abrufen des Status von Diensten

- Problem mit der NetFlow-Protokollsammlung behoben

- Korrektur von Funktionsstörungen im Zusammenhang mit Suricata

- Behebung der hohen Systemlast im Zusammenhang mit der Log-Filterung über die GUI

- Integration der Pakete Squid, C-Icap, Clamav, SMART, Redis in das Basissystem

- Änderung der Menüstruktur

- Allgemeine Validierung des operationellen Charakters

Systemänderungen

- Problembehebung in Squid

- Beseitigung von Verstopfungen und Änderung des Holzsystems

- Verallgemeinerte die Verwendung von [newsyslog](https://www.freebsd.org/cgi/man.cgi?newsyslog)

- Berichte über Fehler in FreeBSD 13, die den Betrieb von PPPoE betreffen

- Arbeit an der Fehlersuche in den Netzwerktreibern des AMD C-3000 Embedded Chipsatzes

Änderung der grafischen Oberfläche

- Anpassen des DynFi-Themas an die Schnittstelle

- Änderung der Menüstruktur

- Mehr logisch

- Überarbeitung der Piktogramme

- Einige Menüs verschieben

- Überarbeitung der Zugangsmodalitäten zu den Protokollen in der gesamten Schnittstelle

- Zugriff über die Titelleiste oben rechts

- Neupositionierung aller Protokollmenüs aus diesem Menü

- Vereinfachung des Zugriffs auf die Konfigurationsbereiche

Integration und Git-Tests

- Wahl eines neuen Quellenmanagers, der mit den Projektzielen vereinbar ist

- Gitlab testen

- Testen anderer Tools

Website für den Handel besuchen